Fail2ban

Fail2ban 是一款基于 Python 开发的开源入侵防御工具,核心工作流程为监控日志 → 检测异常 → 触发封禁 → 自动解封,通过动态修改防火墙规则(如 iptables、ufw、nftables 等)实现对恶意 IP 的自动化拦截,有效防御暴力破解、扫描攻击等常见网络威胁。

适用对象:

- 所有暴露在公网的 Linux/BSD 服务器,尤其是云服务器、VPS 等无硬件防火墙保护的环境

- 个人博客、企业官网、电商平台等各类 Web 服务,尤其适合无专业 WAF 保护的中小型站点

- 开放远程访问的数据库服务器,尤其是测试环境和小型应用数据库

- 提供文件共享服务的服务器,尤其是对外提供下载服务的站点

功能介绍

站点保护

Fail2ban 支持面板中通过 Nginx、Apache 部署的网站,针对 443 和 80 端口提供以下防护:

- 简单防 CC:防止短时间内大量请求导致服务过载

- 防止站点扫描:同样适用于文件下载、单静态页面等场景的简单 CC 防御

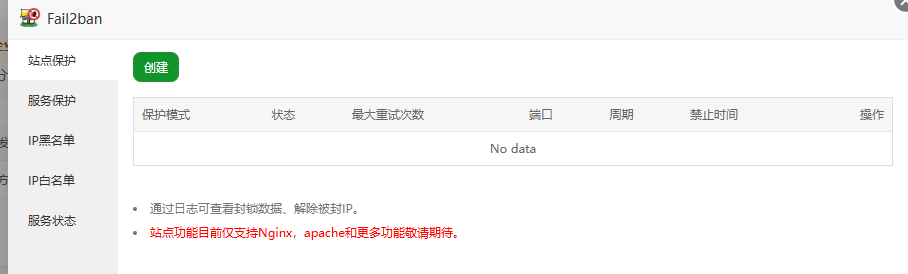

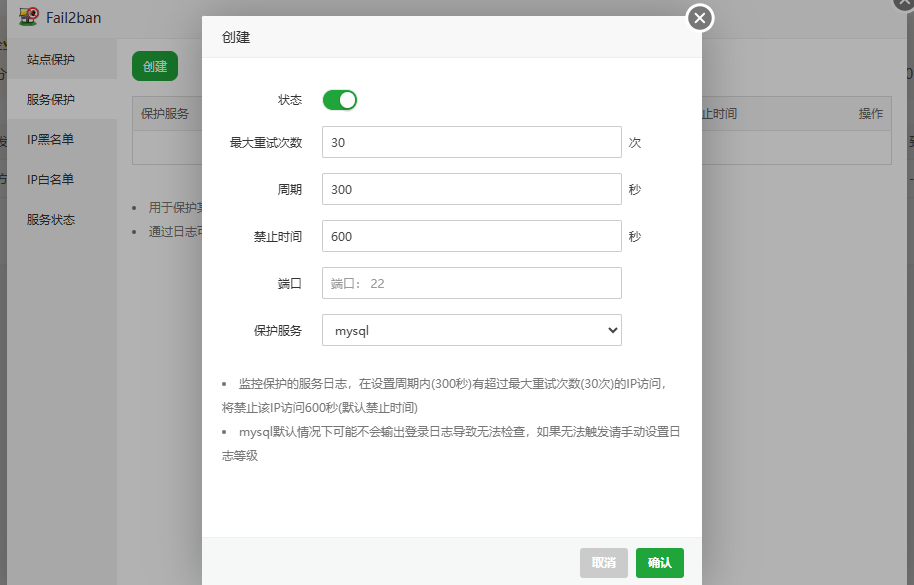

服务保护

通过添加对应端口并设置访问限制,当请求达到设定阈值后,自动对来源 IP 执行封禁处理,可实现针对特定端口的简单防 CC 功能。

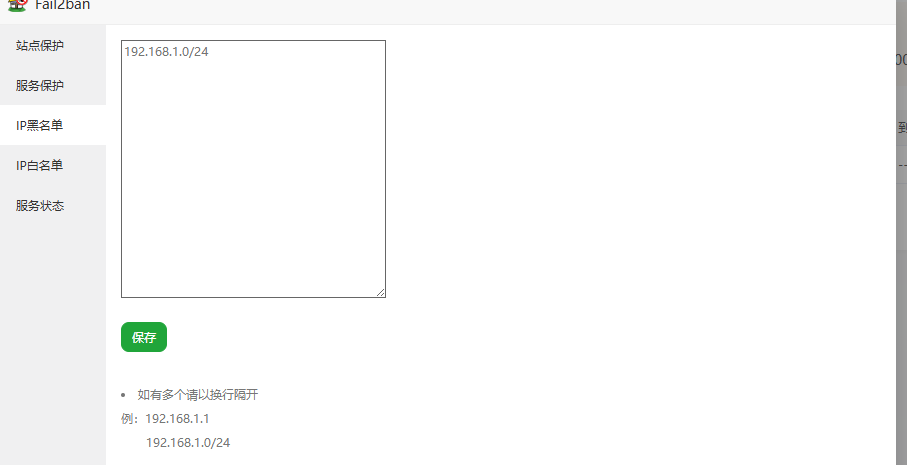

IP 黑名单

对于已知的恶意 IP,可在此处添加具体 IP 或 IP 段,在系统层面彻底禁止其访问。

IP 白名单

对于公司 IP 或无需防护的可信来源,可在此处添加对应 IP 或 IP 段,使其不受防护规则影响。

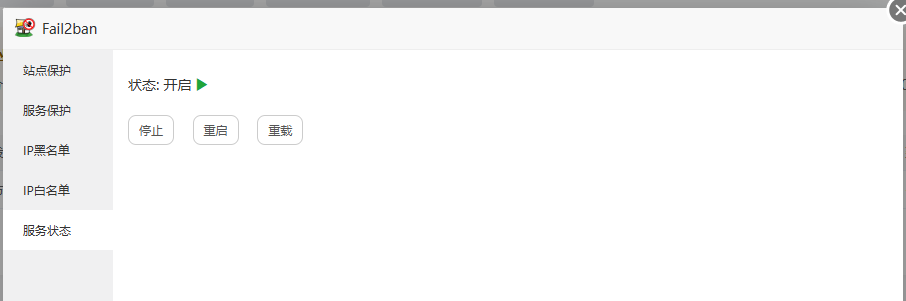

服务状态

可通过操作菜单实现 Fail2ban 服务的启动、关闭和配置重载。

总结

Fail2ban 是一款简单高效的服务器安全防护工具,核心价值在于自动化响应恶意行为,将人工巡检转化为机器实时防护。其使用场景覆盖从基础服务器登录防护到复杂应用层安全,特别适合中小型服务器环境和个人站点。

建议在部署时遵循最小权限原则,合理配置封禁阈值和时间,避免误封正常用户,同时结合防火墙、密码策略等措施形成多层防护体系。